IT-SECURITY

Managed Detection & Response (MDR)

Moderne, zunehmend auch KI-gestützte Angriffsmethoden umgehen klassische Sicherheitsmechanismen immer häufiger und erhöhen damit das Risiko unerkannter Kompromittierungen in IT-Umgebungen. Eine kontinuierliche und qualifizierte Bewertung sicherheitsrelevanter Ereignisse ist deshalb ein zentraler Bestandteil belastbarer Sicherheitsarchitekturen. Managed Detection & Response erweitert bestehende Schutzmaßnahmen um eine echte 24/7-Überwachung – selbst an Wochenenden und Feiertagen – bei der ein spezialisiertes Expertenteam identifizierte Incidents unmittelbar analysiert und unverzüglich die erforderlichen Gegenmaßnahmen einleitet.

Unsere Leistungen

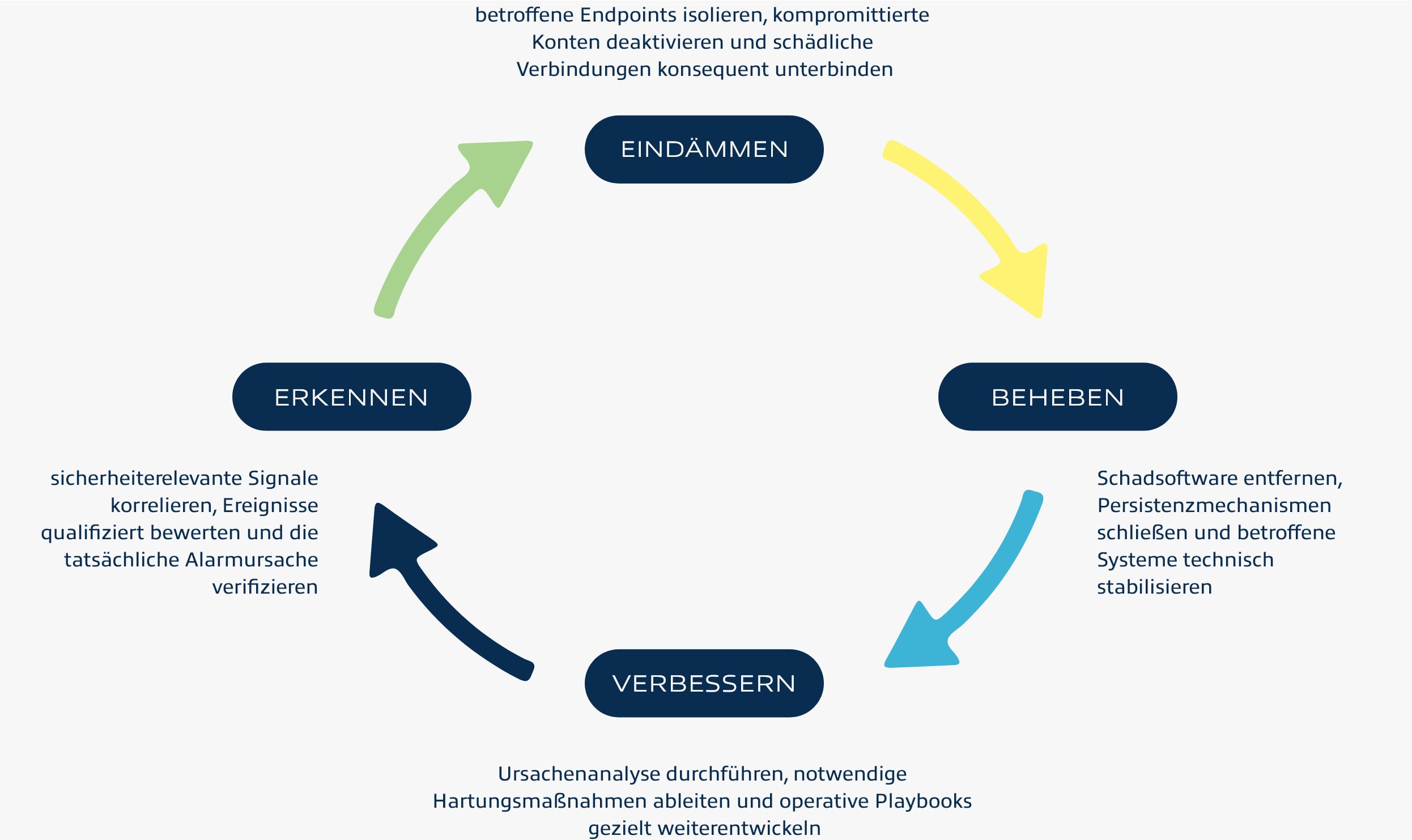

24/7-Überwachung und qualifizierte Triage

sicherheitsrelevante Alarme werden bewertet, priorisiert und nicht lediglich weitergereicht.

Forensik und Reporting

technische Detailanalyse kombiniert mit einer klaren Executive Summary für die Geschäftsführung.

Threat Hunting

proaktive Identifikation versteckter oder bislang unerkannter Aktivitäten in der gesamten Umgebung.

Effizientes Zusammenspiel mit Ihrer IT

wir übernehmen die operative Reaktion, während Sie die strategische Steuerung behalten; Zuständigkeiten bleiben eindeutig.

Aktive Reaktion

strukturierte Eindämmungs- maßnahmen nach definierten Playbooks, einschließlich Endpoint-Isolierung, Konto-Deaktivierung und Blockierung von Command-and-Control-Verbindungen.

Härtung und Lessons Learned

konkrete Optimierungsmaßnahmen, um zukünftige Vorfälle zu verhindern oder deren Auswirkungen signifikant zu reduzieren.

UNSERE PARTNER IM BEREICH Managed Detection & Response (MDR)

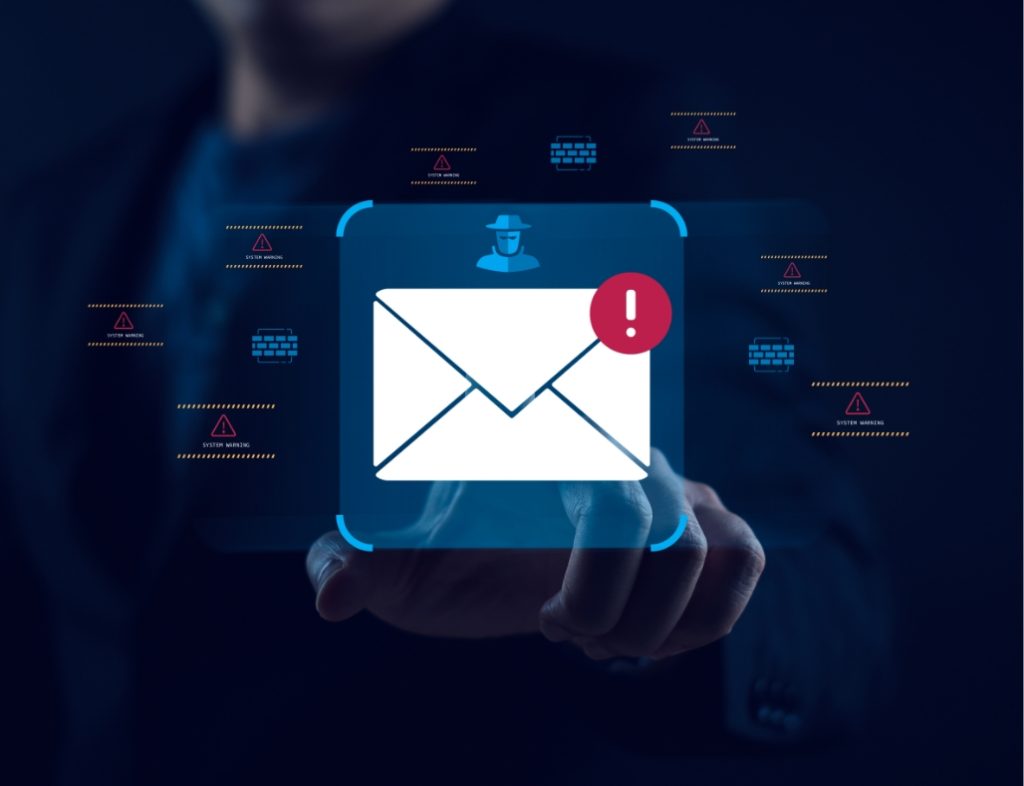

E-MAIL Security Management

E-Mail ist eines der wichtigsten Kommunikationsmittel im Unternehmen – und zugleich ein zentraler Angriffsvektor für Phishing, Malware und Identitätsmissbrauch. Mit der wachsenden geschäftlichen Bedeutung steigen auch die Anforderungen an Schutz, Nachvollziehbarkeit und regelkonforme Archivierung. Eine integrierte E-Mail-Security- und Management-Lösung wird damit zu einem wesentlichen Baustein einer belastbaren IT-Sicherheitsarchitektur.

Sophos Email

(E-Mail-Security)

Phishing und Schad-Mails

zuverlässig abwehren

Sophos Email erkennt und blockiert Phishing-Angriffe, schädliche Links und Anhänge sowie Impersonation-Versuche zuverlässig und frühzeitig. Die Durchsetzung von DMARC, DKIM und SPF, zielgerichtete Richtlinien für ein- und ausgehende Nachrichten sowie eine klar strukturierte Quarantäne reduzieren Risiken und senken den operativen Aufwand spürbar. Die Lösung integriert sich nahtlos in Microsoft 365 und Exchange – ohne Einschränkungen für Anwender, aber mit deutlich erhöhter Transparenz für die IT.

SEPPmail

(Verschlüsselung & Signatur)

Vertraulich kommunizieren – automatisch nach Policy

SEPPmail schützt geschäftskritische Inhalte mittels S/MIME, PGP und TLS und versieht Nachrichten bei Bedarf automatisch mit einer digitalen Signatur. Richtlinien lösen Verschlüsselung und Signatur selbstständig aus – etwa bei personenbezogenen, rechtlich relevanten oder vertraulichen Informationen. In Kombination mit SwissSign-Zertifikaten entsteht eine durchgehend vertrauliche, nachweisbare und revisionsfähige Kommunikation über Organisationsgrenzen hinweg.

MailStore

(E-Mail-Archivierung)

Archiv, das Antworten liefert

MailStore archiviert E-Mails per Journaling vollständig und revisionssicher, bietet eine leistungsfähige Volltextsuche, definierbare Aufbewahrungsfristen und Funktionen wie Legal Hold – klar abgegrenzt vom klassischen Backup. Das entlastet Mailserver, beschleunigt Auskunftsprozesse und unterstützt Compliance, Audits und eDiscovery zuverlässig. In der Praxis gilt: Backup und Archiv erfüllen unterschiedliche Aufgaben; für rechtssichere Nachweise ist ein eigenes Archiv unverzichtbar.

Alle Lösungen sind neben der klassischen Lizenzierung auch als vollständig gemanagte Service-Varianten verfügbar – für maximale Flexibilität, planbare Betriebskosten und eine jederzeit skalierbare Bereitstellung.

UNSERE PARTNER Im BEREICH E-MAIL Security Management

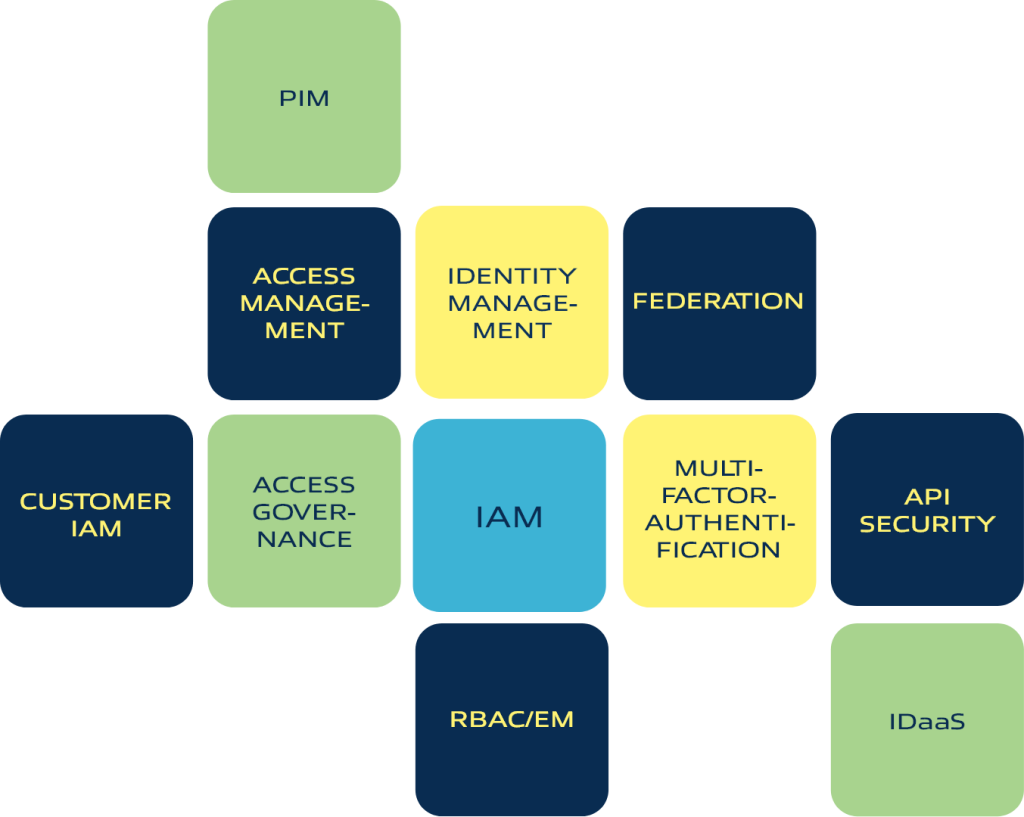

Identity & Access Management (IAM)

Wer die Identitäten im Griff hat, kontrolliert den Zugriff – unabhängig vom Ort, Netzwerk oder Gerät.

Identitäten bilden heute den neuen Perimeter – und gehören gleichzeitig zu den am häufigsten angegriffenen Komponenten moderner IT-Umgebungen. Gestohlene Zugangsdaten, fehlerhafte Konfigurationen oder überprivilegierte Konten ermöglichen Angreifern oftmals unbemerkten Zugriff und laterale Bewegungen. Eine robuste Identity-Security erfordert daher starke MFA-Verfahren, kontrollierte Administrationsrechte und eine kontinuierliche Erkennung verdächtiger Aktivitäten rund um Konten und Sessions. Ein konsequent umgesetztes Identity- und Access-Management stellt sicher, dass Zugriffe ausschließlich dort erfolgen, wo sie fachlich notwendig und klar legitimiert sind.

Multi-Faktor-

Authentfizierung

(MFA)

Nutzerfreundliche MFA-Verfahren erhöhen die Sicherheit der Anmeldung erheblich, ohne den Arbeitsfluss zu beeinträchtigen, und stellen eine belastbare Grundlage für den Schutz von Identitäten in modernen IT-Umgebungen dar.

Entra ID (Authentifizierung & Conditional Access)

Mit Entra ID lassen sich Zugriffe präzise steuern – durch risikobasierte MFA, kontextabhängigen Conditional Access, Geräte-Compliance und klare Notfallpfade für „Break-Glass“-Szenarien. So entstehen stark abgesicherte, nachvollziehbare Anmeldeprozesse, bei denen Zugriffe nur dort erfolgen, wo sie fachlich erforderlich und sicher legitimiert sind.

Privileged Access Management (PAM)

Privileged Access Management kontrolliert Admin-Rechte durch Just-in-Time-Vergabe, Genehmigungs-Workflows und überwachte Sessions und reduziert so sowohl die Angriffsfläche als auch Audit-Risiken deutlich.

Prozentsatz der Microsoft Entra ID-Umgebungen mit kritischen Fehlkonfigurationen.

Unternehmen/Organisationen, die im letzten Jahr mindestens einen identitätsbezogenen Vorfall hatten.

Prozentsatz

identitätsbezogener Datenschutzverletzungen.

IDTR (Identity Threat Detection & Response)

Identitätsangriffe erkennen – und sofort reagieren.

Identity Threat Detection & Response erweitert klassisches IAM um eine sicherheitsorientierte Echtzeitüberwachung von Identitäten, Sessions und Berechtigungen. Die Lösung erkennt identitätsbasierte Bedrohungen, Fehlkonfigurationen und riskante Konten, korreliert Hinweise auf kompromittierte Zugangsdaten (inklusive Dark-Web-Intelligence) und priorisiert Maßnahmen in einem übersichtlichen Identity-Posture-Dashboard. Durch die Integration in Sophos XDR/MDR stehen sofort umsetzbare Response-Playbooks bereit – vom Sperren kompromittierter Konten über das Zurücksetzen von Passwörtern und das Erzwingen von MFA bis hin zum Widerruf aktiver Sessions. Damit schließt IDTR die operative Lücke zwischen Identitätsverwaltung und Security Operations und ermöglicht eine schnelle, nachvollziehbare Reaktion auf Identitätsangriffe.

Security Awareness & Schulungen

Der Mensch im Mittelpunkt moderner Sicherheitsstrategien

Moderne Sicherheitsarchitekturen stoßen an Grenzen, wenn Mitarbeitende raffinierte Phishing-Versuche oder Social-Engineering-Taktiken nicht zuverlässig erkennen. Menschliches Verhalten bleibt einer der häufigsten Auslöser von Sicherheitsvorfällen – gleichzeitig aber auch die wirksamste Verteidigungslinie, wenn es richtig geschult wird. Effektive Security Awareness vermittelt dieses Verständnis durch realistische Szenarien, klare Handlungswege und kontinuierliches Training. So entsteht eine belastbare „menschliche Firewall“, die technische Schutzmaßnahmen sinnvoll ergänzt und Risiken frühzeitig sichtbar macht.

Was wir

konkret machen

Aufbau eines kontinuierlichen Awareness-Programms entlang anerkannter Empfehlungen von BSI und ENISA (Ziele definieren, Zielgruppen bestimmen, Zeitplan, Evaluation).

Planung einer unternehmensweiten Kampagne inklusive Leitplanken für Kommunikation, Meldewege und Fehlerkultur – von Geschäftsführung bis Fachabteilung.

Durchführung praxisnaher Phishing-Simulationen (Sophos Phish Threat), kurzer E-Learning-Module und Live-Sessions zu Themen wie Phishing, Social Engineering, Passwortsicherheit, mobiles Arbeiten.

Separate Formate für Management und Schlüsselrollen (IT, HR, Fachbereiche), inkl. NIS-2-konformer Sensibilisierung der Leitungsebene.

Etablierung klarer Prozesse: wohin Vorfälle gemeldet werden, wie reagiert wird und wie Lessons Learned zurück in Richtlinien und Schulungen fließen.

Reporting & Kennzahlen (Klick-Raten, Meldequoten, Trainingsfortschritt) zur Steuerung und zur Vorlage in Audit, Revision oder Aufsichtsgremien.

Vorteile für Ihr Unternehmen

Reduzierte Erfolgsquote von Phishing- und Social-Engineering-Angriffen durch geschulte, handlungssichere Mitarbeitende.

Stärkung der Sicherheitskultur: Melden statt Vertuschen – Vorfälle werden früher erkannt und schneller eingegrenzt.

Höhere Resilienz in Krisensituationen, weil Teams vorbereitet sind und klar wissen, was im Ernstfall zu tun ist.

Konkreter Beitrag zur Erfüllung von Anforderungen aus BSI-Grundschutz, ISO 27001 und NIS-2 im Bereich Schulung und Sensibilisierung.

Messbare Verbesserung der „menschlichen Firewall“ – mit nachvollziehbaren KPIs, die Sie gegenüber Geschäftsführung, Aufsicht und Prüfenden belegen können.